Conceptos clave de control de acceso

Antes de comenzar a usar y configurar el control de acceso, revise y evalúe estos conceptos clave que lo ayudarán a planificar su control de acceso y la configuración de la división:

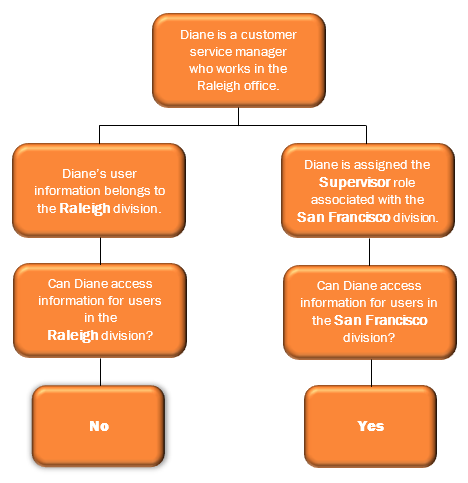

Un usuario puede ser un objeto de configuración dentro de una división. Sin embargo, un administrador también puede otorgar permiso a un usuario para acceder a una división. Mover a un usuario a una división no le da acceso a los datos dentro de la división. Los datos del usuario, como la información del perfil, son parte de la división, y los usuarios que tienen asignado el permiso de división apropiado pueden acceder a esos datos.

Para obtener más información, consulte Distinguir usuarios como objetos frente a usuarios con acceso en Descripción general del control de acceso.

Ejemplo

Objetos de configuración

Objetos de configuración son recursos específicos dentro de la organización. Estos recursos incluyen:

- Objetos de enrutamiento de llamadas

- Citas de coaching

- Listas de contactos

- Tablas de datos

- No contacte listas

- Emergencias

- Extensiones

- Flujos

- Hitos de flujo

- Resultados de flujo

- Módulos de aprendizaje

- Unidades de manejo

- Objetos de enrutamiento de mensajes

- Campañas salientes

- Colas

- Horarios

- Programar grupos

- Guiones

- Usuarios

Si bien estos objetos no son los únicos objetos configurables que existen en Genesys Cloud, son los únicos protegidos por control de acceso. Los administradores pueden agrupar y asociar objetos de configuración de Genesys Cloud específicos dentro de un división y luego, usando el control de acceso, otorgue acceso selectivamente a los objetos en esa división.

Objetos transaccionales

Objetos transaccionales son objetos que interactúan o viajan a través del sistema.

Los objetos transaccionales incluyen:

- Conversaciones de voz, devolución de llamada, chat, correo electrónico y mensajes

- Grabaciones

- Historial de presencia

- Datos de auditoría

Si bien estos objetos no son los únicos objetos transaccionales que existen en Genesys Cloud, son los únicos protegidos por control de acceso.

Para más información, ver Objetos de configuración de control de acceso y Objetos transaccionales de control de acceso.

Evalúe todas las subvenciones de credenciales de clientes y determine qué divisiones asociar con los roles de la subvención. De forma predeterminada, el sistema asigna todos los roles de concesión de credenciales de cliente a la división Inicio. Para asegurarse de que la aplicación y los sistemas que utilizan una concesión de credenciales de cliente puedan acceder a los datos adecuados, actualice los roles asignados con las divisiones adecuadas. Si un tercero proporciona la concesión de la credencial del cliente, confirme el uso de la concesión y luego actualice las divisiones para los roles en consecuencia.

Para más información, ver Crea un cliente OAuth.

De forma predeterminada, los usuarios autorizados tienen las etiquetas Todas las divisiones y Todas las divisiones futuras asociadas con sus roles. Para obtener más información, consulte Control de acceso para usuarios y grupos autorizados en Resumen de divisiones.

Solo los usuarios que tienen Cola > Vista los permisos de roles con la división específica de la cola pueden recibir informes. Es posible que deba ajustar las divisiones de usuarios asociadas con sus roles para permitirles seguir recibiendo informes.

Antes de comenzar a configurar el control de acceso, revise las necesidades de su organización y determine cómo desea implementar el control de acceso. Considera lo siguiente:

Divisiones

- ¿Cómo quiere organizar sus divisiones? Por ejemplo, por región, ubicación de la oficina o unidad de negocio.

- ¿Quiere otorgar a los usuarios el acceso para administrar objetos en todas las divisiones, o solo en divisiones específicas? Si es así, identifique esos usuarios y las divisiones en las que desea que administren objetos.

Objetos configurables y transaccionales

- ¿Qué objetos de configuración (usuarios, colas, flujos, unidades de gestión, campañas, listas de contactos, listas de No contactar) desea mover a cada división?

- ¿Hay objetos de configuración que no encajen en una división específica? ¿Qué quiere hacer con esos objetos y quién quiere que los administre?

- ¿Quiere limitar el acceso a objetos transaccionales (por ejemplo, interacciones)?

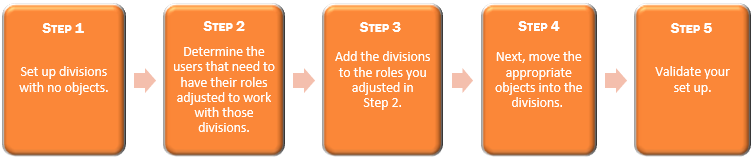

Decida si primero desea configurar y probar una sola división, y luego configurar y probar más divisiones. También puede configurar divisiones fuera del horario de atención para asegurarse de que no tenga ningún impacto en las actividades en curso. Las mejores prácticas recomiendan que:

A medida que agrega divisiones a los roles para los usuarios, considere dejar la división Inicio predeterminada en los roles y luego agregar nuevas divisiones. Este proceso evita cualquier pérdida inicial de acceso a los objetos de la División Hogar. Después de completar y probar su configuración, elimine la división Inicio de los roles.