Configurar el rol de IAM con permisos para la aplicación Amazon Lex V2

- Regístrese en AWS y crear un usuario administrador

- Crear un usuario de IAM

Para acceder a los bots de Amazon Lex V2, Genesys Cloud debe tener permiso para usar recursos en Amazon Web Services (AWS). Este procedimiento explica cómo configurar un rol de IAM en AWS. Esta función se asigna a Amazon Lex V2 más adelante, cuando configura y activa la aplicación en Genesys Cloud.

Configurar el rol de IAM con permisos para la aplicación Amazon Lex V2

Para configurar una función de IAM, siga estos pasos:

- Inicie sesión en AWS.

- Navega al Servicios de AWS página.

- Seleccione YO SOY.

- Debajo Tablero, Seleccione Roles.

- Sobre el Roles página, haga clic en Crear rol.

- Seleccione Otra cuenta de AWS como el tipo de entidad de confianza.

- En el cuadro ID de cuenta, ingrese 765628985471 en el cuadro ID de cuenta. Este es el ID de la cuenta de producción de Genesys Cloud. Si necesita el ID de cuenta de la región FedRAMP (US-East-2), póngase en contacto con su representante de Genesys.

- Para mejorar la seguridad, Genesys recomienda marcar la casilla Require External ID e introducir el ID de su organización Genesys Cloud.

- Hacer clic Permisos siguientes.

- A continuación, asigne políticas de permisos al rol. En el cuadro de búsqueda, escriba Lex V2. Luego seleccione el AmazonLexReadOnly y AmazonLexRunBotsOnly casillas de verificación de políticas.

- AmazonLexReadOnly proporciona acceso de solo lectura a Amazon Lex V2, lo que permite que el rol observe los bots de Lex V2.

- La política AmazonLexRunBotsOnly proporciona acceso a las API conversacionales de Amazon Lex V2, de modo que el audio se puede enviar en tiempo de ejecución.

Nota: Estos permisos no le dan a Genesys Cloud ninguna capacidad para editar sus bots Lex V2.

- Hacer clic Próximo: Etiquetas.

- (Opcional) Agregue metadatos a la función adjuntando etiquetas como pares clave-valor. Para más información, ver Etiquetado de entidades de IAM en la Guía del usuario de AWS Identity and Access Management.

- Hacer clic Próximo: Revisar.

- En el Nombre de rol cuadro, escriba un nombre. Por ejemplo, DemoLexRole.

- En el Descripción del rol cuadro, ingrese el texto descriptivo sobre el rol.

- Verifique que el número de cuenta para Entidades confiables coincide con el ID de cuenta de producción de Genesys Cloud que ingresó en el paso 6.

- Hacer clic Crear rol.

- En la página de la lista, haga clic en el nombre del rol. Este enlace es el nombre que ingresó en el Nombre de rol cuadro en el paso 12. Aparecen detalles resumidos sobre el rol.

- Nota la ARN de rol. Necesitará esta credencial más tarde. Un Nombre de recurso de Amazon (ARN) es un identificador único que identifica un recurso de forma inequívoca.

- Haga clic en el Dupdo icono (a la derecha del ARN del rol) para copiar su ARN al portapapeles.

Cree una política de Lex V2 y asígnela a su función de IAM

Cree una política Lex V2 en formato JSON en la consola de AWS y luego asígnela a su rol de IAM. Esta política garantiza que Genesys Cloud Architect pueda interactuar con un bot de Amazon Lex V2.

- Inicie sesión en la Consola de administración de AWS y abra el Consola de IAM.

- En el panel de navegación del lado izquierdo, haga clic en Políticas.

- Hacer clic Crear política.

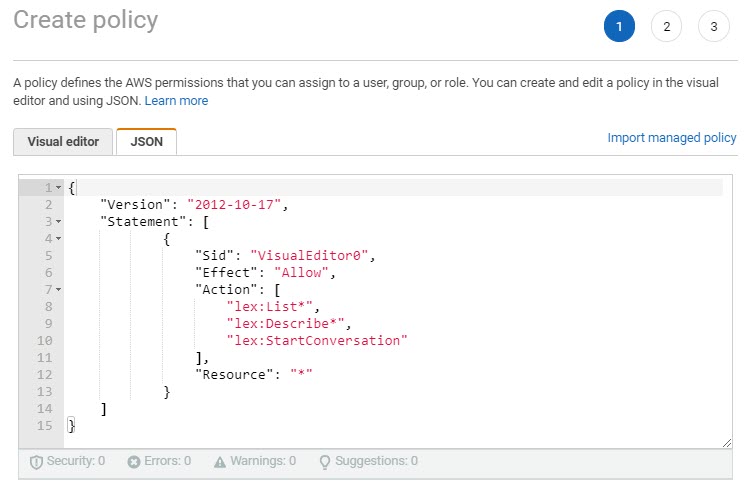

- Haga clic en el JSON pestaña.

- Escriba o pegue el siguiente contenido JSON:

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Action": [

"lex:List*",

"lex:Describe*",

"lex:StartConversation"

],

"Resource": "*"

}

]

} - Resuelva las advertencias de seguridad, los errores o las advertencias generales que genera la validación de la política y luego haga clic en Política de revisión. Nota: Puede cambiar entre el editor visual y las pestañas JSON en cualquier momento. Sin embargo, si realiza cambios o elige Siguiente: Etiquetas en la pestaña Editor visual, IAM podría reestructurar su política para optimizarla para el editor visual.

- Hacer clic Próximo: Etiquetas.

- (Opcional) Agregue metadatos a la política adjuntando etiquetas como pares clave-valor.

- Sobre el Política de revisión página, escriba un Nombre y un Descripción (opcional) para la póliza. Revise el Resumen de la política para ver los permisos que otorga su política.

- Hacer clic Crear política.

- Después de crear una política, adjúntelo a su función de IAM.

Siguiente: Configure y active la integración de Lex V2 en Genesys Cloud.